配置关联规则

第一步:匹配规则

匹配规则是指当您使用认证源进行SSO登录成功时,通过配置哪组属性字段将认证源中的用户和OneID中的用户匹配成功。

举例:

假设认证源中有用户甲、用户乙,俩人信息如下:

| 姓名 | 用户唯一标识 | 手机号 | 邮箱 | 用户登录名 |

|---|---|---|---|---|

| 甲 | ABC123456 | 16012020101 | abc@163.com | abcTest |

| 乙 | ABC987654 | 16088890009 | xyz163.com | xyzTest |

| 姓名 | 用户ID | 手机号 | 邮箱 | 登录用户名 |

|---|---|---|---|---|

| 甲一 | XYZ123456 | 16012020101 | 无 | 无 |

| 甲二 | ABC123456 | 无 | 无 | BestTest |

| 乙一 | XYZ987654 | 16088890009 | 无 | 无 |

配置单匹配项

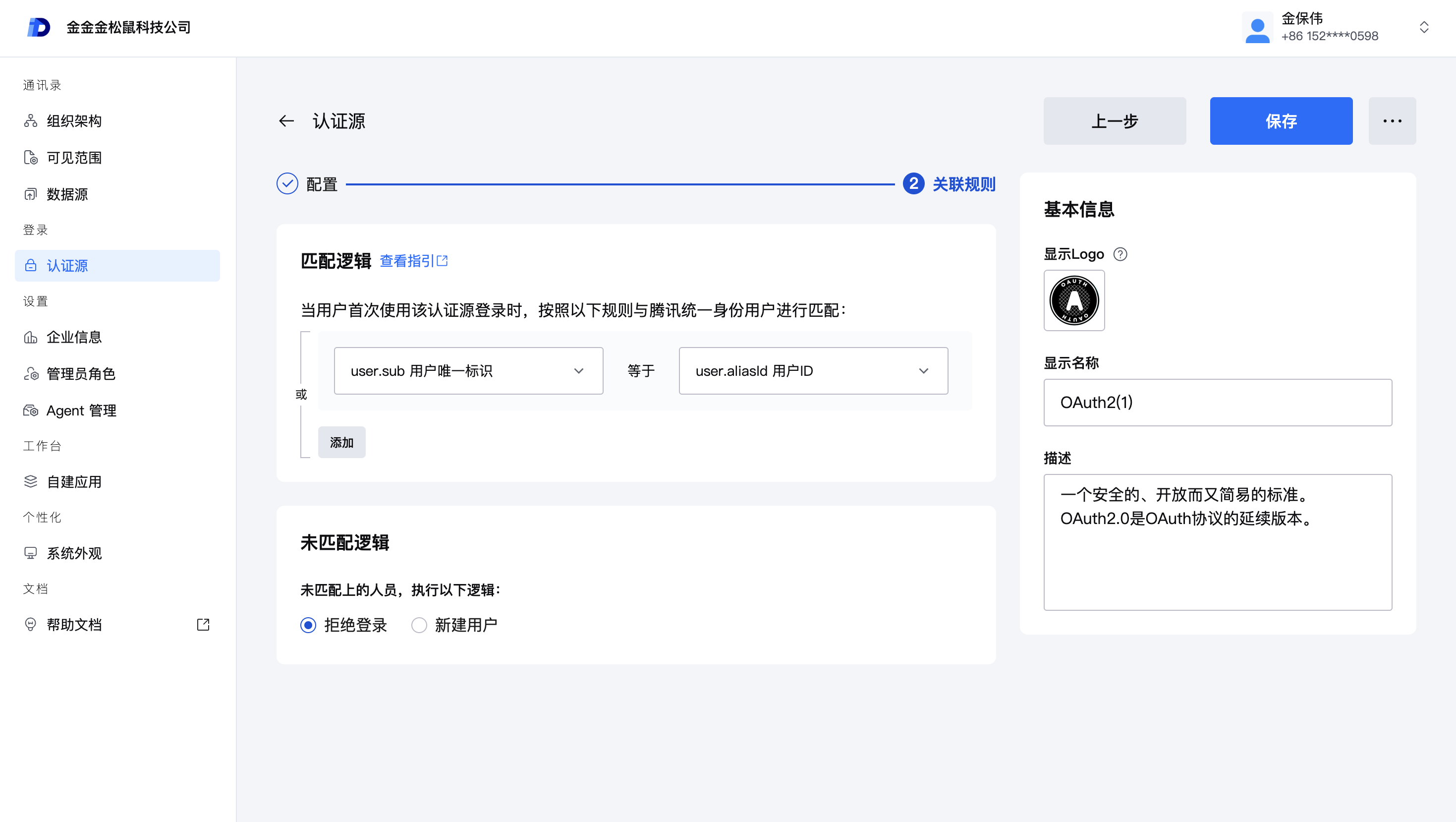

场景一:如果匹配逻辑配置为「用户唯一标识」等于「用户ID」;如图:

匹配结果:当用户通过认证源中用户甲进行SSO登录成功时,OneID登录后配成功用户甲二。

认证源侧人员:

| 姓名 | 用户唯一标识 | 手机号 | 邮箱 | 用户登录名 |

|---|---|---|---|---|

| 甲 | ABC123456 | 16012020101 | abc@163.com | abcTest |

OneID侧人员:

| 姓名 | 用户ID | 手机号 | 邮箱 | 登录用户名 |

|---|---|---|---|---|

| 甲二 | ABC123456 | 无 | 无 | BestTest |

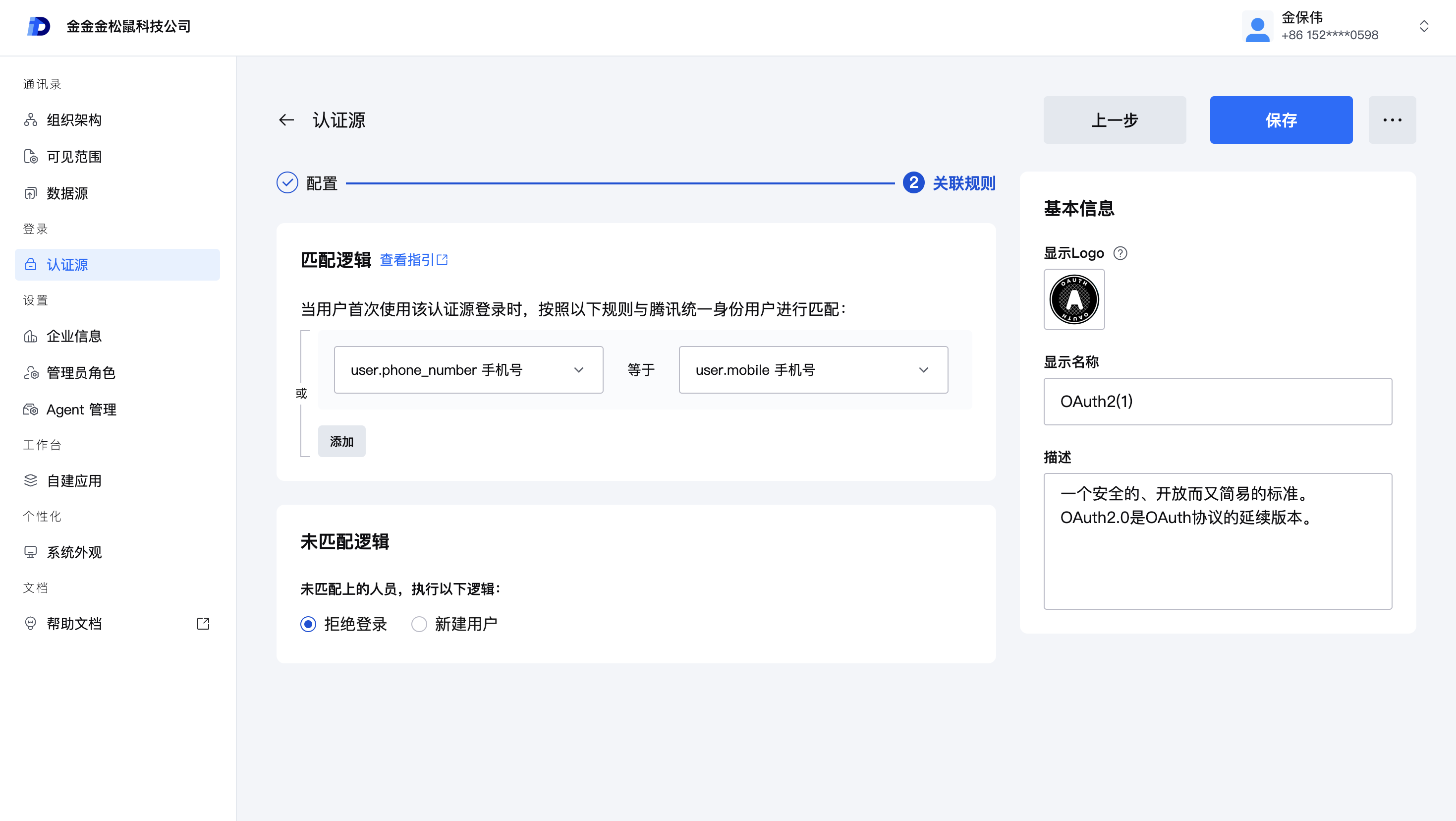

场景二:如果匹配逻辑配置为「手机号」等于「手机号」;如图:

匹配结果:此时,当用户通过认证源中用户甲进行SSO登录成功时,OneID登录后配成功用户甲一。

认证源侧人员:

| 姓名 | 用户唯一标识 | 手机号 | 邮箱 | 用户登录名 |

|---|---|---|---|---|

| 甲 | ABC123456 | 16012020101 | abc@163.com | abcTest |

OneID侧人员:

| 姓名 | 用户ID | 手机号 | 邮箱 | 登录用户名 |

|---|---|---|---|---|

| 甲一 | XYZ123456 | 16012020101 | 无 | 无 |

配置双匹配项

场景一:如果匹配逻辑配置为「用户唯一标识」等于「用户ID」或「手机号」等于「手机号」;如图:

匹配结果:此时,当用户通过认证源中用户乙进行SSO登录成功时,OneID登录后配成功用户乙一;

认证源侧人员:

| 姓名 | 用户唯一标识 | 手机号 | 邮箱 | 用户登录名 |

|---|---|---|---|---|

| 乙 | ABC987653 | 16088890009 | xyz163.com | xyzTest |

OneID侧人员:

| 姓名 | 用户ID | 手机号 | 邮箱 | 登录用户名 |

|---|---|---|---|---|

| 乙一 | XYZ987654 | 16088890009 | 无 | 无 |

💡注:如果认证源中需要匹配的字段不在默认字段中时,您可以通过「自定义脚本」方式进行配置。具体您可以参考自定义脚本。

第二步:新建用户规则

新建用户规则项

- 管理员可以根据用户数据要求及认证源侧数据规则进行配置新建用户属性字段匹配项。

- OneID要求用户姓名必须填写,否则将新建失败。所以,「user.name 用户姓名」无法删除。

- OneID要求用户登录手机号、联系邮箱和登录用户名三个属性字段中至少填写其中一项。所以,如果三项全部删除将无法保存成功。

- 新建用户规则必须和匹配规则保持一致,否则新建的成功的用户,在下一次登录时,仍匹配失败,进而导致反复创建用户。所以,OneID在配置新建用户规则时,会自动关联匹配规则。关联的规则无法在新建用户规则中修改和删除,只能通过匹配规则修改和删除,新建用户规则会自动关联变化。

如果认证源中需要配置的字段不在默认字段中时,您可以通过「自定义脚本」方式进行配置。具体您可以参考自定义脚本。